Les Instituts Carnot et le transfert : répondre à l’enjeu de cybersécurité dans l’internet des objets industriels

Publié le 24 mars 2021

Cet article de Julien Jankowiak a été publié par aefinfo.fr le 3 mars 2021 (aefinfo.fr/depeche/647404) .

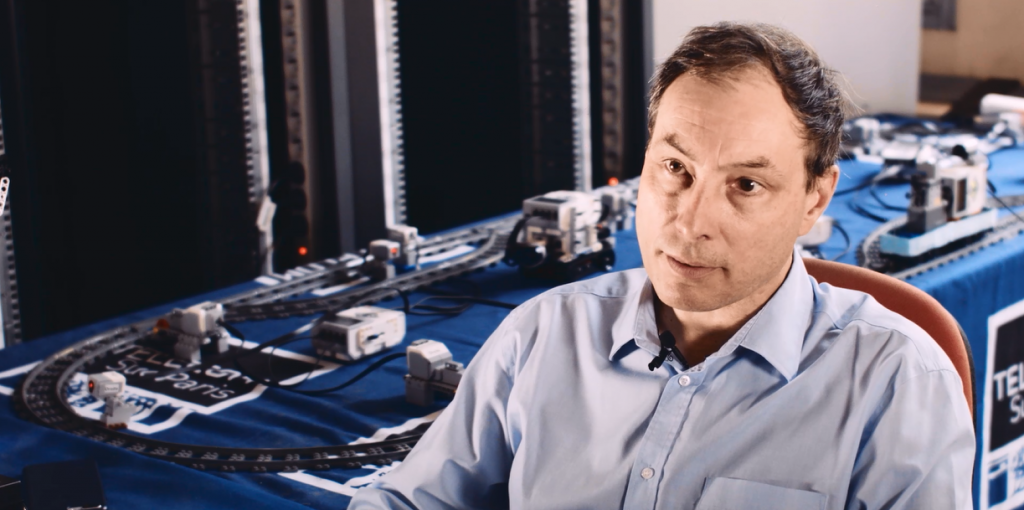

"L’internet des objets est désormais une réalité. Dans l’industrie, l’intégration d’objets communicants transforme profondément la manière dont sont opérées les infrastructures (villes, usines, etc.), qui restent néanmoins difficiles à sécuriser", signale Hervé Debar de l’Institut Carnot TSN (Télécom et société numérique) dans ce dossier de mars 2021 réalisé en partenariat entre l’AiCarnot et AEF info.

Plusieurs exemples de projets portés par les Instituts Carnot (Leti, List, LSI, TSN etc.) illustrent leur volonté de répondre à cet enjeu de cybersécurité sur l’IoT appliqué à l’industrie.

L'analyse d'Hervé DEBAR, Directeur de la Recherche et des formations doctorales à Télécom SudParis, fondateur de la plateforme Cybersécurité de l'Institut Carnot TSN :

Avec plus de 40 milliards d’objets connectés à l’horizon 2025, l’IoT (internet des objets) est désormais une réalité présente dans presque toutes les dimensions de notre vie.

Dans l’industrie où le processus de digitalisation s’est accentué au cours de la dernière décennie, l’intégration d’objets communicants transforme profondément la manière dont sont opérées les infrastructures (villes, bâtiments, usines, voitures, etc.). Le traitement des données générées par les équipements industriels connectés (capteurs, automates, etc.) améliore les performances opérationnelles, favorisant ainsi les décisions en temps réel et les gains de productivité. Les bénéfices sont nombreux pour l’ensemble ou presque des secteurs : réseaux d’énergie, usines de production d’eau, chaînes logistiques et de transport de biens, systèmes de santé, agriculture responsable…

Des infrastructures critiques difficiles à sécuriser

Ces dernières années, l’augmentation des cyberattaques sur les systèmes industriels a révélé les faiblesses de ces nouvelles infrastructures dites "critiques". On observe notamment de nouveaux modes d’attaque contre les capteurs et les algorithmes, consistant à fausser les résultats produits par des intelligences artificielles en manipulant les données qui leur sont fournies. Ce type d’attaque constitue un champ de recherche très actif aujourd’hui en matière de cybersécurité.

De plus, la spécificité des systèmes IoT fait peser des contraintes (connectivité, autonomie) sur leur capacité à embarquer la sécurité. Par exemple, leurs faibles capacités de calcul et de stockage limitent la possibilité de déployer les algorithmes cryptographiques de dernière génération. Par ailleurs, le nombre de ces objets connectés et leur insertion dans des infrastructures, parfois distantes et difficilement accessibles, complexifie la mise à jour régulière des clés et certificats, et éventuellement des algorithmes.

Des solutions matérielles pour sécuriser les systèmes

La protection des environnements industriels et des données qu’ils hébergent repose en premier lieu sur les bases de la cybersécurité classique.

Il est primordial de mettre en œuvre une bonne qualité des environnements logiciels, en s’assurant qu’ils sont conformes à leur spécification, mais aussi en certifiant cette conformité. Il faut également veiller à ce que les outils utilisés, notamment les suites et protocoles cryptographiques, soient conformes à l’état de l’art et implémentés de manière adéquate. Enfin, il convient de protéger et de limiter l’accès aux dispositifs IoT en introduisant des mécanismes de filtrage de type pare-feu, et des réseaux définis par logiciel, capables de détourner les agresseurs de leurs cibles.

De nouvelles stratégies sont à l’œuvre aujourd’hui pour protéger la dynamique des infrastructures critiques en constante évolution, et notamment le fait d’isoler le système industriel du reste de l’écosystème, et contrôler fortement les échanges entre la zone industrielle et les autres zones (comptabilité, SI classique…) et d’introduire dans ces systèmes des méthodes adaptées de détection d’intrusions et de déploiement de contre-mesures, similaires à ce qui peut être fait dans le domaine de la sureté de fonctionnement.

La valeur ajoutée des Instituts Carnot sur la thématique "Cybersécurité sur l'IoT industriel"

Les systèmes IoT s’adaptent continuellement à leur environnement. Cela fait partie de leur fonction et de leur succès. Disposer de solutions capables de s’adapter dynamiquement aux changements de l’environnement de risques est un enjeu de premier ordre pour les industriels.

La cybersécurité constitue dès lors un des défis majeurs de tout projet IoT. Elle doit faire l’objet d’innovations constantes pour devenir le pilier de la confiance dans cette nouvelle phase de la transformation numérique. C’est un défi très exigeant pour la recherche française dans un domaine devenu une priorité nationale (lire sur AEF info).

Pour répondre à ce besoin et accompagner ses partenaires industriels dans cette transition vers le monde de l’IoT, le Carnot Télécom et Société numérique a structuré son offre et réuni des chercheurs spécialistes de la cybersécurité et des architectes des systèmes industriels. Nos activités de recherche portent sur toute la chaîne de valeurs de l’écosystème IoT et apportent des solutions innovantes, concrètes et validées scientifiquement afin d’améliorer la protection des infrastructures critiques.

Quelques exemples de travaux actuels

- Le "security by design" permet d’intégrer la sécurité dès la conception de l’écosystème IoT, et tout au long de la durée de vie du projet : protocoles réseaux, composants matériels intégrés dans les objets, capacités de mises à jour… La mise en œuvre de contre-mesures adaptées aux spécificités du projet doit prendre en compte les besoins de sécurité initiaux et la capacité à couvrir leur évolution dans le temps ;

- le développement de mécanismes de protection (filtrage, chiffrement, authentification) à bas coûts adaptés à l’ensemble des contraintes de l’objet, en particulier la faible consommation d’énergie et les ressources limitées ;

- la surveillance continue des systèmes IoT, l’analyse automatisée des données de surveillance et les mécanismes de défense automatisés ou adaptatifs, capables de tirer avantage des propriétés spécifiques de ces applications pour améliorer les performances de la détection. Dans ce domaine où la supervision et la réaction à des situations anormales sont importantes, l’intelligence artificielle et le machine learning sont essentiels car ils permettent le traitement significatif de données possiblement inattendues.

Une nouvelle cryptographie à instaurer

En outre, la menace de l’ordinateur quantique sur les algorithmes existants de cryptographie dits asymétriques, principalement utilisés dans les protocoles d’échanges de clés et les opérations de signature, a obligé les chercheurs et industriels à travailler sur de nouveaux algorithmes de sécurité, dits post-quantiques, pour s’en prémunir. De plus, les infrastructures à clé publique (PKI) utilisées aujourd’hui pour gérer les droits d’accès d’utilisateurs sont incompatibles avec certaines contraintes des systèmes industriels.

L’institut Carnot CEA Leti travaille actuellement (projet HIPQC) sur une technologie IBE (Identity Based Encryption), intégrant des algorithmes prenant en compte la menace quantique afin de proposer une solution s’intégrant dans un environnement industriel et remplaçant la complexité des infrastructures PKI. Dans des installations critiques, souvent présentes chez les OIV (opérateurs d’importance vitale), cette sécurité est primordiale pour garantir l’intégrité et l’authenticité des données qui transitent sur les bus de communication.

À ce jour, il y a très peu d’implémentations de schémas IBE post-quantiques excepté dans un système embarqué. Ces schémas sont pourtant très prometteurs car ils peuvent permettre au propriétaire d’un système industriel de déléguer une partie de ses droits d’accès à un sous-traitant sans mettre en péril la sécurité de son installation.